'38노스' 운영하는 美 싱크탱크 스팀슨센터 사칭해 이메일 발송진짜 이메일 도메인인 'stimson.org'에 s 추가한 'stimsons.org' 이용

-

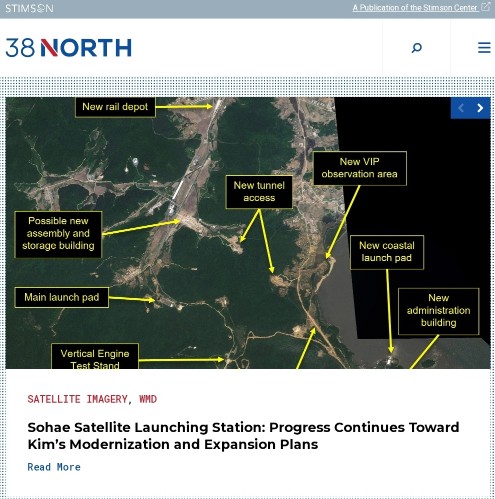

- ▲ 미국의 북한전문매체 38노스(38 North)를 운영하는 싱크탱크 스팀슨센터(Stimson Center) 홈페이지. ⓒ스팀슨센터 홈페이지 캡처

최근 북한 해커들이 미국의 북한 전문 매체인 '38노스'(38 North)를 운영하는 싱크탱크인 스팀슨센터(Stimson Center)를 사칭해 피싱 공격을 하고 있다. 위성사진과 데이터를 분석해 북한의 핵·미사일 발사 준비 징후와 북한의 실상을 보도해온 38노스의 정보를 탈취하고 평판에 흠을 내고자 하는 의도로 보인다.27일(현지시간) 자유아시아방송(RFA)에 따르면, 38노스의 보조편집자인 나탈리아 슬라브니 스팀슨센터 연구원은 "사칭 사례들과 해킹 시도들은 늘 있었던 것이지만 최근 이로 인해 한국 전문가들이 상당히 큰 타격을 받고 있다"며 "이러한 피싱메일 시도는 한두 차례 시도로 끝나지 않고 성공할 때까지 계속되는 것으로 보인다"고 밝혔다.신각수 전 주일대사도 지난 5월 말 슬라브니 연구원으로 위장한 이메일을 받고 해킹 당했다. 그로부터 보름 뒤 북한 소행으로 추정되는 해커들이 신 전 대사의 구글 계정을 활용해 주요국 주재 한국대사들에게 이메일을 보내 2차 피해로 이어졌다.신 전 대사는 "스팀슨센터에서 '북핵 관련해서 논문이 기고됐는데 검토에 참여해 달라'고 해서 내가 그 파일을 열어서 검토해서 보내줬다. 검토한 것에 대해 의견까지 왔다"며 "그런데 얼마 뒤 '구글에서 해킹 당한 것 같다'고 연락이 와서 알게 됐다"고 RFA에 밝혔다.RFA는 신 전 대사가 해킹 당한 이후 해당 피싱 이메일을 삭제해 확인할 수는 없었지만, 해킹 방식이 슬라브니 연구원을 사칭한 피싱 이메일 방식과 상당히 비슷했다고 지적했다. 또한, 전문가들에게 보내진 12개의 피싱 이메일을 대상으로 사이버 보안전문가들의 감정을 받은 결과 북한 해킹 조직 '김수키' 소행이라고 판명받았다고 보도했다.38노스 프로듀서인 일리아나 라그논 연구원은 "저를 가장해 이번달 회의에 초대하는 이메일이 보내졌다"며 "수신자가 답장하면 해커들은 때때로 그들에게 식사 제한이 있는지 묻는 등 추가적인 세부사항에 대해 후속 대화를 하면서 접근한다"고 RFA에 설명했다.라그논 연구원을 사칭한 이메일 주소는 진짜 이메일 도메인인 'stimson.org'에 's' 자만 추가된 'stimsons.org' 이메일로 사실상 가짜 이메일을 구분하기 어려운 수준이었다고 한다.국제 사이버 보안업체인 카스퍼스키의 박성수 연구원은 "(주목적은) 스팀슨센터의 평판을 이용해서 공격 대상에게 접근하고 악성코드의 실행을 유도하는 공격"이라며 "위장한 기업이나 기관(스팀슨센터)의 평판이 부가적인 피해(평판 손상)를 입을 수도 있다"고 RFA에 설명했다.애니 픽슬러 미국 민주주의수호재단(FDD) 사이버 및 기술혁신센터장도 "사칭된 조직은 해커의 행동으로 인해 (평판이) 손상돼 정상적인 사업 운영을 수행하는 것이 더 어려워질 수 있다"고 강조했다.