3,20 공격 전용백신 안내문 위장해 악성코드 첨부

-

3.20 전산망 마비 사태로 인해 사이버공격에 대한 사회적 관심이 높아짐에 따라,

이를 역으로 노린 사이버 공격이 일어나고 있다.최근에는 <3.20 사이버공격 관련 악성코드 치료용 전용백신 첨부 이메일>이라는 이름아래 마치 KISA에서 배포한 것처럼 사칭한 사건이 벌어졌다.이처럼 이메일이나 앱 다운로드 문자메시지 등으로 공공기관 및 백신사 인 것처럼 위장한 사이버 공격이 이뤄지고 있는 것이다. -

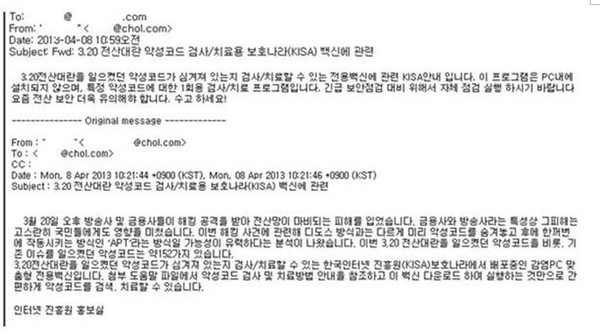

- ▲ KISA 사칭 메일ⓒKISA

한국인터넷진흥원(KISA)은 “사이버공격에 대한 사회적 관심이 높아짐에 따라, 이를 노린 사회공학적 공격기법이 나타나 이용자의 각별한 주의가 필요하다”고 강조했다.이번 사칭 메일은 <3.20 전산대란 악성코드 검사/치료용 보호나라(KISA)백신에 관련>이라는 제목으로, <다운로드 및 사용방법 안내.alz>라는 파일이 첨부되어 있다.해당 파일을 실행하면 전용백신 도움말 화면이 실행돼 이용자는 악성코드 여부를 알 수 없으며, 백그라운드에서는 악성코드가 실행되어 더욱 위험하다.

단, 발신주소는 [kisa.or.kr]이 아닌 [chol.com]에서 발송되었다.“KISA 등 공공기관, 금융기관, 금융사 등은 이메일에 실행파일을 첨부하여 배포하지 않는다.전용백신은 보호나라 공식 홈페이지에서 배포하고 있으며,

기본적인 보안수칙을 숙지하고 실천하면, 악성코드 감염의 위험으로부터 보호할 수 있다.”[이용자 주의사항]o 이메일은 제목에 현혹되지 말고, 발신 주소 반드시 확인o 백신 등 관련 프로그램은 이메일, 블로그 등의 첨부파일이 아닌 공식 웹사이트에서 다운로드o 공공기관, 금융기관 등에서는 실행파일을 첨부한 이메일을 발송하지 않으며, 한 문자메시지로 앱 다운로드 URL를 안내하지 않음o <폰키퍼> 등 KISA 모바일 보안앱을 사칭한 악성앱이 나타날 수 있으니,

반드시 공식 마켓에서 다운로드o PC 및 모바일 기기에서 백신 프로그램 설치 및 주기적 점검